介绍:

Sonar 是一个用于代码质量管理的开放平台。通过插件机制,Sonar 可以集成不同的测试工具,代码分析工具,以及持续集成工具。与持续集成工具(例如 Hudson/Jenkins 等)不同,Sonar 并不是简单地把不同的代码检查工具结果(例如 FindBugs,PMD 等)直接显示在 Web 页面上,而是通过不同的插件对这些结果进行再加工处理,通过量化的方式度量代码质量的变化,从而可以方便地对不同规模和种类的工程进行代码质量管理。

Fortify SCA ,是一个静态的、白盒的软件源代码安全测试工具。它通过内置的五大主要分析引擎:数据流、语义、结构、控制流、配置流等对应用软件的源代码进行静态的分析,分析的过程中与它特有的软件安全漏洞规则集进行全面地匹配、查找,从而将源代码中存在的安全漏洞扫描出来,并给予整理报告。

功能目标:

Sonar主要用于管理源代码的质量。可以分析出代码的复杂度分布、代码重复率、单元测试覆盖率、代码规范执行情况、代码架构设计合理性、注释覆盖率、常见BUG以及一部分安全问题。

Fortify专业应用在代码安全审计领域。可以分析七大类安全问题,包括输入输入引起的安全风险、API误用安全风险、安全特性导致的安全风险、时间状态安全风险、错误信息安全风险、代码越界安全风险以及部分代码质量导致的安全风险,基本覆盖OWASP、PCI-DSS、STIG、WASC、CWE等多个国际安全标准。

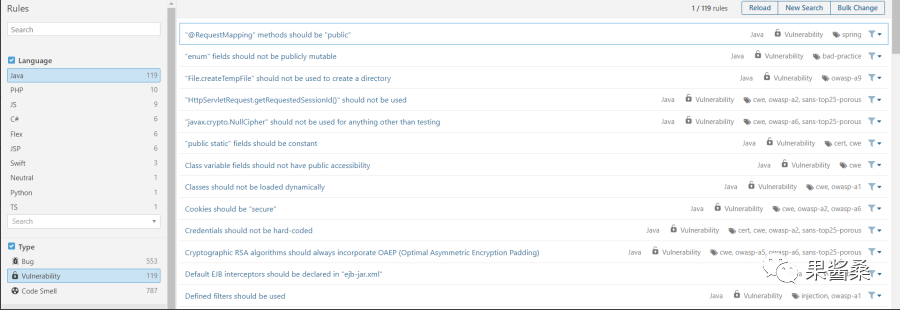

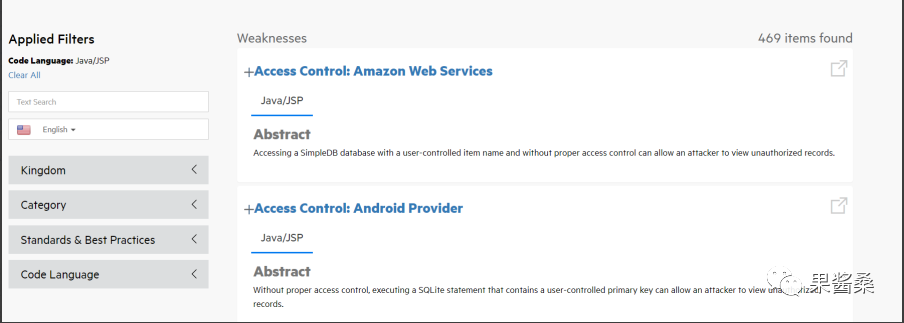

现有JAVA安全规则比较:

Sonar中默认JAVA安全规则共计119条。

FORTIFY中支持JAVA安全规则共计469条。

功能对比:

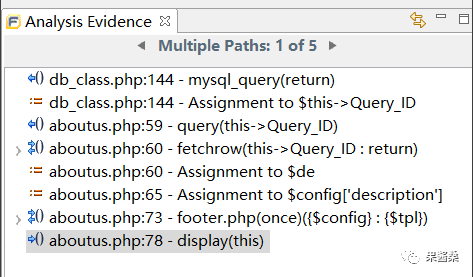

Sonar中默认为使用规则匹配寻找单一文件内对应代码。

FORTIFY中支持多个文件进行上下文关联分析:

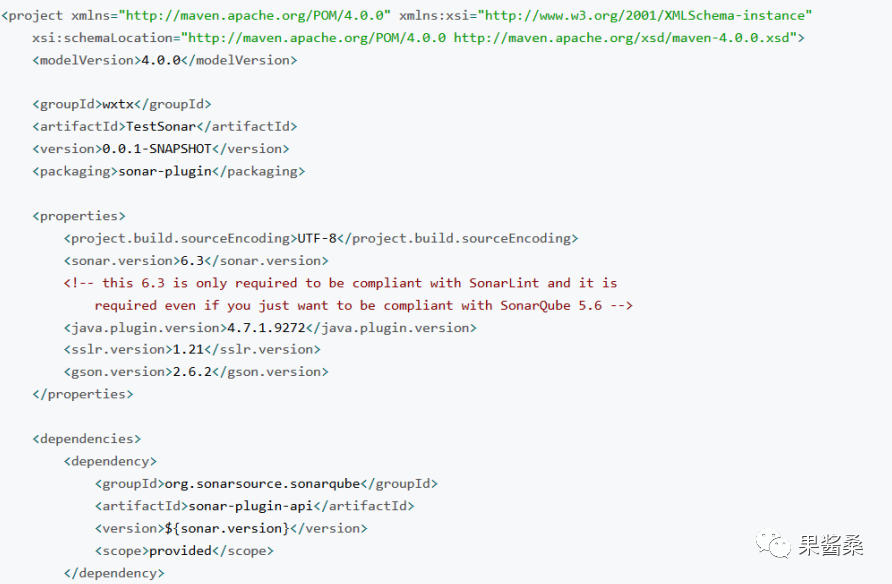

自定义规则

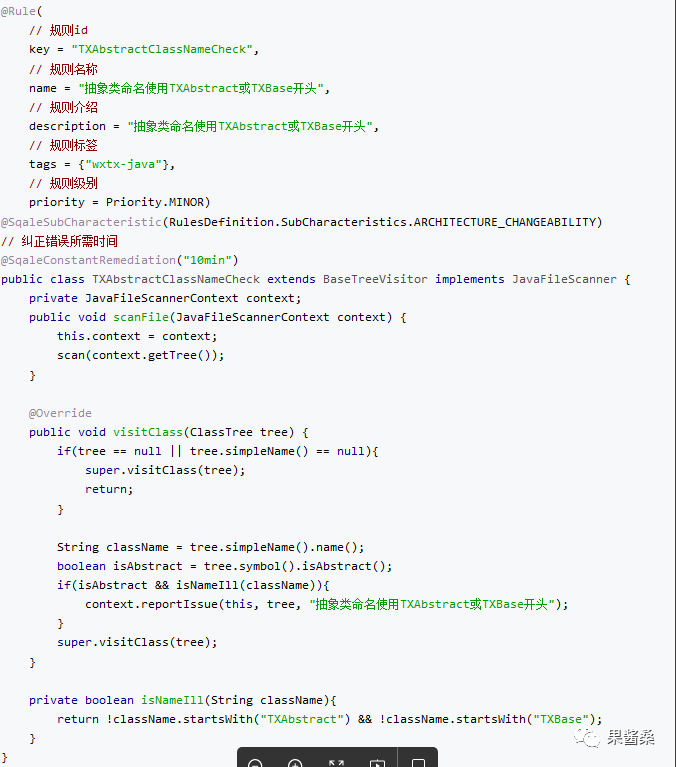

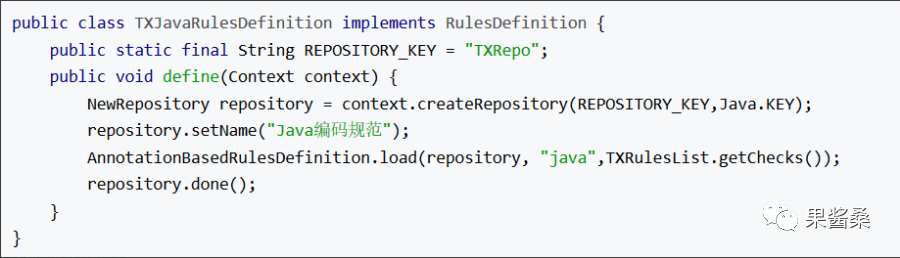

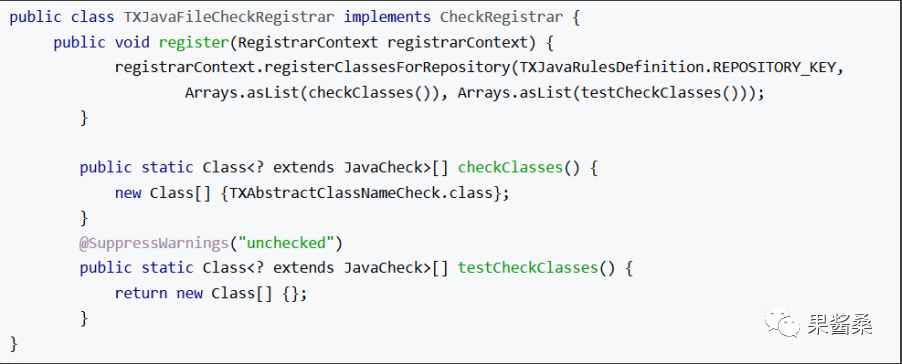

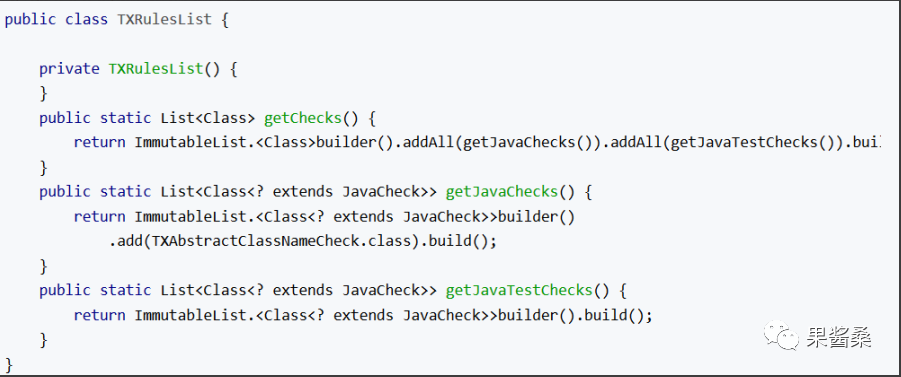

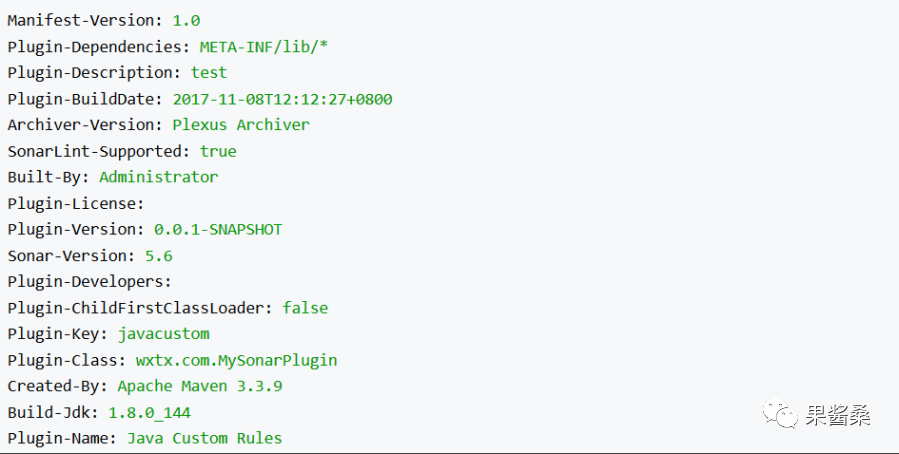

Sonar自定义规则需要进行二次开发,并打包为JAR包进行调用。

配置maven依赖

编写规则代码

注册规则插件

JAR包打包

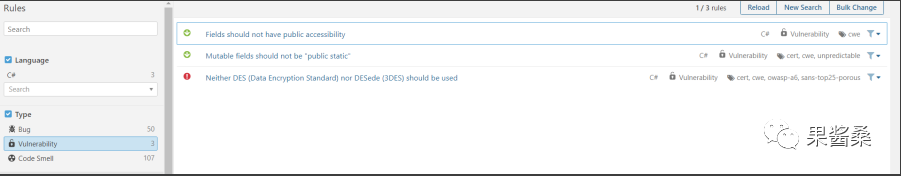

规则引入并激活

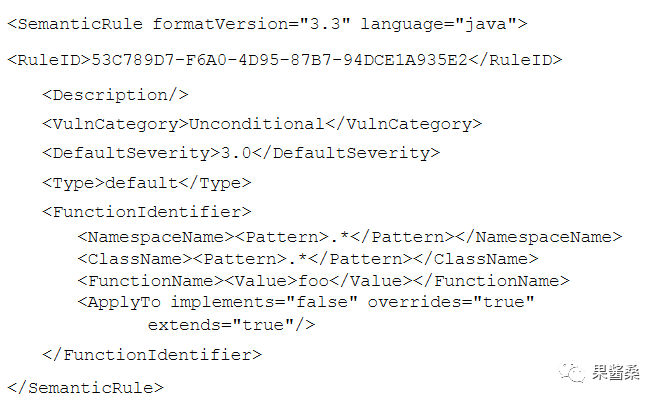

Fortify自定义规则可以利用工具提供的结构和语法,直接写入配置文件。

Sonar与Fortify优缺对比:

属性 | SONAR | FORTIFY |

功能目标 | 源代码质量分析 | 源代码安全风险分析 |

JAVA安全规则 | 119条 | 469条 |

分析方式 | 单文件匹配 | 多文件上下文关联 |

自定义规则 | 需要二次开发 | 使用XML接口 |

价格分析:

Sonar 商业版价格:10w-20w/每年

Fortify 商业版价格:30w-40w/每年

结语:

Sonar是代码质量管理工具,主要应用于代码开发过程中的质量管理,同时提供了少量安全规则用于检测安全问题,由于缺乏多文件上下文关联分析引擎,检测结果不理想。可使用自定义规则方式稍作完善,但会引入大量开发工作。

Fortity是代码安全审计工具,主要应用于代码安全审计,同时提供了少量质量管理规则用于发现代码质量问题,在安全方面同时兼顾了语义、上下文,扫描结果基本覆盖所有安全行业标准,安全检测效果显著。可使用自定义规则方式解决一些误报、漏报问题,可以通过XML接口进行很方便的操作。