问题描述

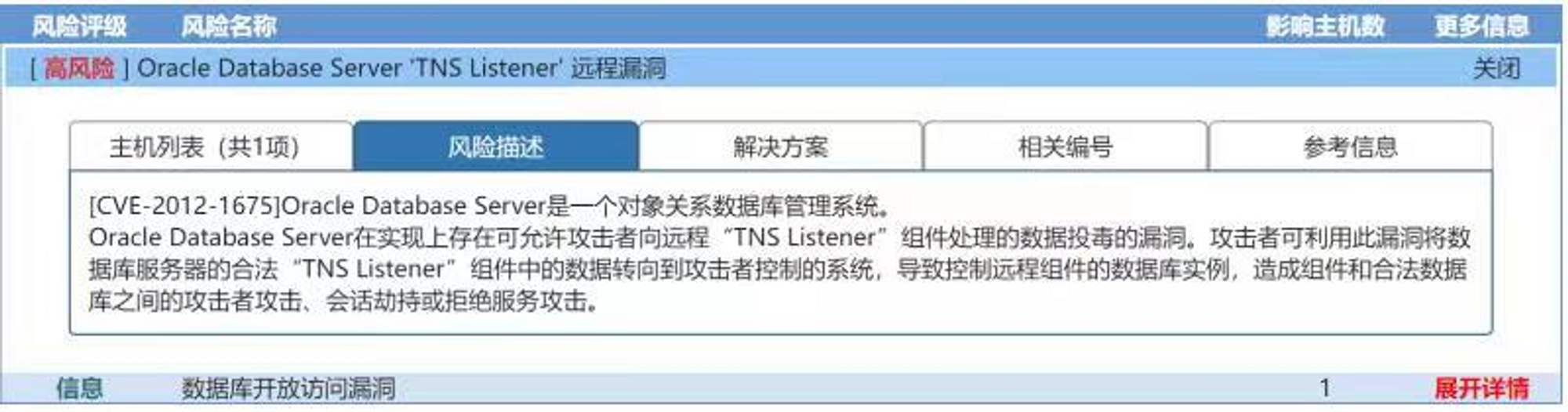

漏洞扫描出现以下问题: Oracle Database Server 'TNS Listener’远程数据投毒漏洞(CVE-2012-1675)

解决方法

- 停止监听

- 修改监听配置文件

- 启动监听

- 设置local_listener

- 查看监听服务信息

lsnrctl stop listener

Add the COST TCP protocol restriction “SECURE_REGISTER_[listener_name] = (TCP)” to the listener.ora.

Match the COST parameter variable listener_name with the name of the listener you are using in the listener.ora, e.g., If your listener name is “LISTENER_PROD” then use SECURE_REGISTER_LISTENER_PROD = (TCP)

直接修改listener.ora文件,在文件的末尾添加一行:

SECURE_REGISTER_LISTENER = (TCP)

lsnrctl start listener

立即注册动态监听:

SQL> alter system register;

alter system set local_listener='(DESCRIPTION = (ADDRESS = (PROTOCOL = TCP)(HOST =192.168.202.191)(PORT = 1521)))' scope = both;

show parameter local_listener

lsnrctl services listener

查看监听服务信息,如果没有发现“REMOTE SERVER”字样,说明此时漏洞已经修复。

最后修改时间:2023-08-19 07:29:42

「喜欢这篇文章,您的关注和赞赏是给作者最好的鼓励」

关注作者

【版权声明】本文为墨天轮用户原创内容,转载时必须标注文章的来源(墨天轮),文章链接,文章作者等基本信息,否则作者和墨天轮有权追究责任。如果您发现墨天轮中有涉嫌抄袭或者侵权的内容,欢迎发送邮件至:contact@modb.pro进行举报,并提供相关证据,一经查实,墨天轮将立刻删除相关内容。