数据窃取

- 目的:勒索病毒在加密用户文件的同时,往往还会进行数据窃取。这一步骤的目的是为了增加对受害者的压力,迫使他们更愿意支付赎金。通过掌握受害者的敏感数据,如客户资料、商业机密等,攻击者可以进一步威胁受害者,使其相信如果不支付赎金,这些数据将被公开或滥用。

- 手段:数据窃取通常是在加密过程中或加密之前进行的。攻击者会利用勒索病毒中的特定模块来搜索和复制受害者计算机中的敏感文件。这些文件可能存储在硬盘的特定文件夹中,也可能通过搜索特定的文件类型或扩展名来找到。

- 影响:数据窃取对受害者的影响是深远的。它不仅可能导致商业机密泄露、客户信任丧失等经济损失,还可能引发法律纠纷和声誉损害。

威胁公开

- 目的:威胁公开是勒索病毒攻击策略中的重要一环。通过公开受害者的敏感数据,攻击者旨在向受害者施加更大的压力,迫使他们尽快支付赎金。这种公开不仅可以通过直接发布到互联网上的方式实现,还可能通过电子邮件、社交媒体等渠道进行传播。

- 内容:威胁公开的内容通常包括受害者的身份信息、被窃取的数据样本以及支付赎金的指示。攻击者会明确告知受害者,如果不在规定时间内支付赎金,他们将公开更多的敏感数据或采取其他行动来进一步损害受害者的利益。

- 影响:威胁公开对受害者的心理和经济压力是巨大的。它不仅可能导致受害者在公众面前失去面子和信誉,还可能引发一系列的法律后果和商业损失。因此,许多受害者在面临这种威胁时,往往会选择支付赎金以尽快恢复数据和恢复正常运营。

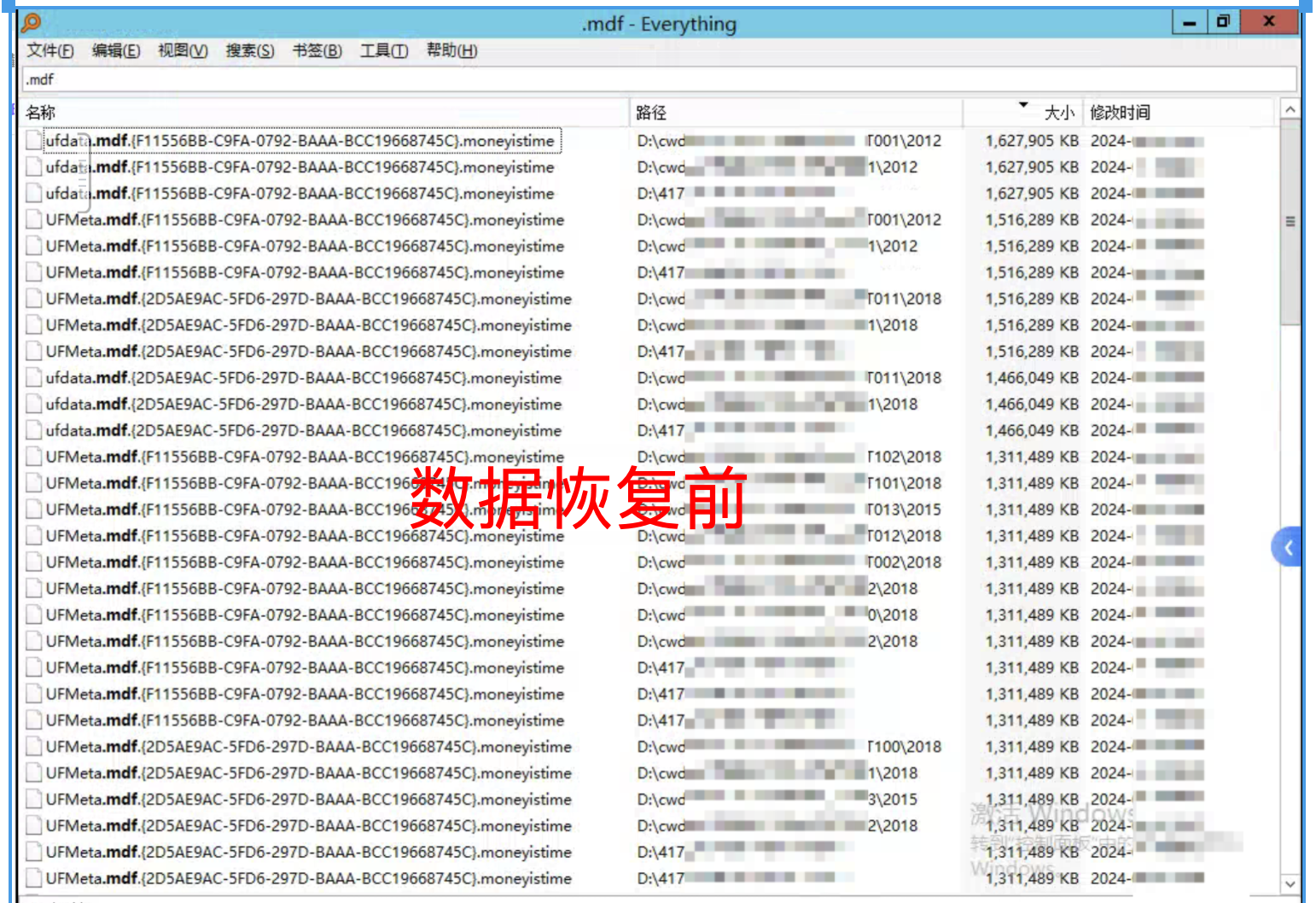

一天清晨,当XX公司的IT团队像往常一样开始工作时,他们惊讶地发现,公司的服务器和大量员工电脑被一种名为.moneyistime的勒索病毒所侵袭。这种病毒以其强大的加密能力和狡猾的传播方式著称,迅速将公司的重要文件和数据锁死,屏幕上只留下了一封冰冷的勒索信,要求支付高额赎金以换取解密密钥。

面对这一突如其来的打击,XX公司的管理层迅速召开紧急会议,商讨对策。他们深知,支付赎金不仅意味着巨大的经济损失,更可能助长犯罪分子的嚣张气焰,而且并不能保证数据的完全恢复。于是,他们决定寻找专业的数据恢复服务,以最小的代价恢复公司的正常运营。

在多方打听和比较后,XX公司选择了业界知名的91数据恢复公司作为他们的合作伙伴。91数据恢复公司以其丰富的数据恢复经验和先进的技术手段,在行业内享有良好的口碑。

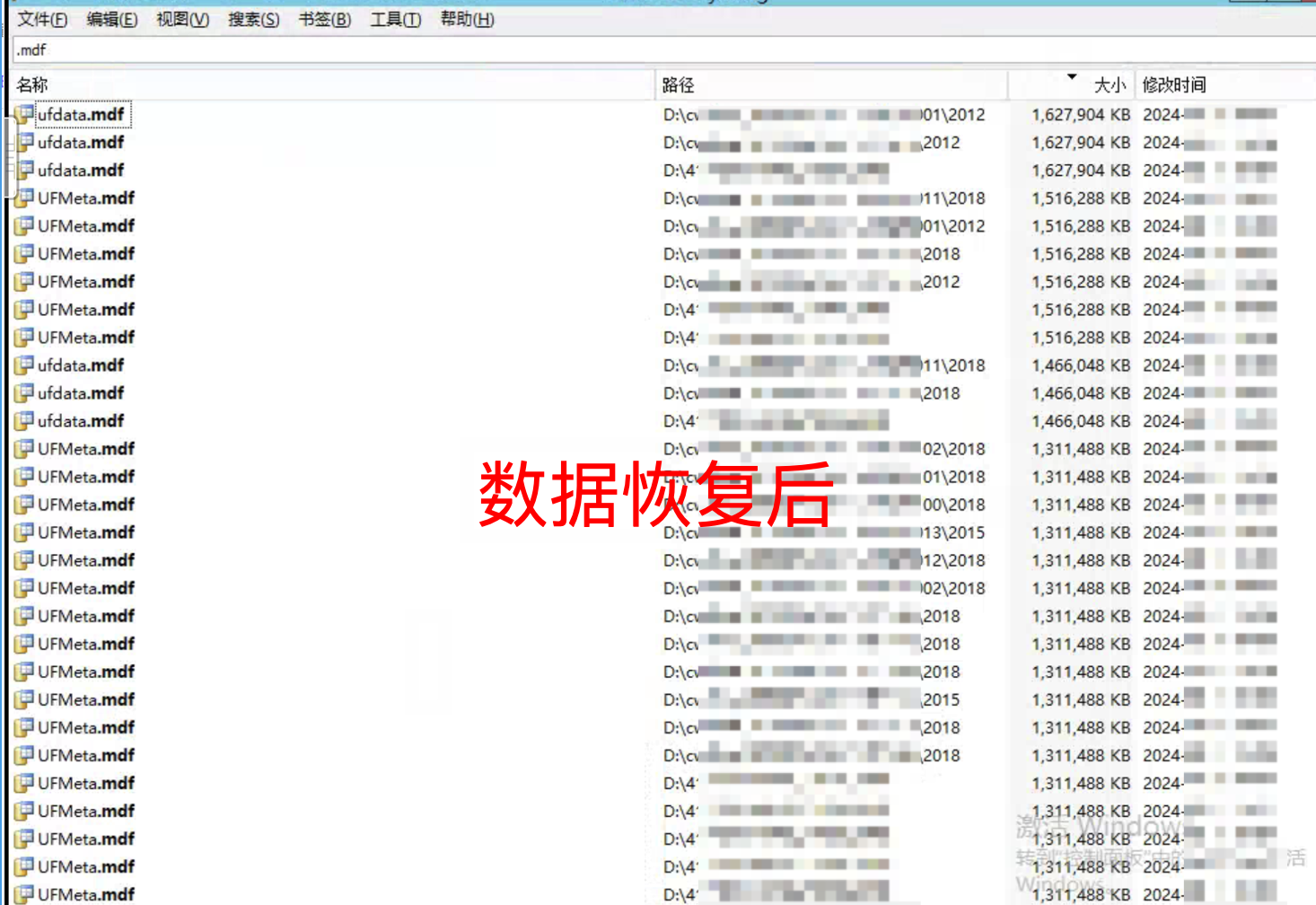

接到XX公司的求助后,91数据恢复公司的专家团队立即行动起来。他们首先对公司的网络环境进行了全面的分析和评估,确定了病毒的类型和感染范围。随后,他们利用专业的数据恢复设备和软件,对受感染的设备进行了深入的数据扫描和分析。

经过一天的紧张工作,91数据恢复公司的专家团队成功恢复了XX公司的全部重要数据。

在数据恢复的过程中,91数据恢复公司的专家团队还向XX公司的IT团队传授了宝贵的网络安全知识和数据备份策略。他们建议XX公司加强网络安全防护、定期备份重要数据,并建立完善的应急预案,以应对未来可能发生的网络安全事件。

前瞻防御思维:构建多层防御体系

1. 强化网络安全意识教育

将网络安全意识教育纳入日常培训体系,不仅针对IT人员,还包括全体员工。通过模拟攻击演练、安全知识竞赛等形式,提高员工对勒索病毒等网络威胁的警惕性和应对能力。同时,鼓励员工积极报告可疑情况,形成全员参与的网络安全文化。

2. 构建多层防御架构

采用多层防御架构,包括边界防护、入侵检测与防御、终端安全等多个层次。在边界防护层面,部署防火墙、入侵防御系统等设备,阻止外部攻击者进入内部网络;在入侵检测与防御层面,利用SIEM(安全信息和事件管理)系统实时监测网络异常行为;在终端安全层面,安装防病毒软件、应用控制等安全工具,确保终端设备的安全运行。

3. 持续监控与应急响应

建立7x24小时的安全监控中心,对网络安全态势进行持续监控和评估。一旦发现勒索病毒攻击或其他安全事件,立即启动应急响应机制,迅速组织专业团队进行处置。同时,完善应急预案和流程,确保在紧急情况下能够迅速、有效地应对各种安全威胁。

结语

面对.moneyistime勒索病毒等新型网络威胁,我们不能仅仅依靠传统的防御手段来应对。只有不断创新应对策略、构建前瞻性的防御体系,才能在这场没有硝烟的战争中立于不败之地。让我们携手共进,共同守护数字世界的安宁与繁荣。