一、感染对象的广泛性

.DevicData勒索病毒并不针对特定的用户或系统进行攻击,而是采用无差别攻击的方式。这意味着无论是个人用户、企业用户,还是政府机构、关键基础设施等,都可能成为其攻击对象。因此,从感染对象的角度来看,.DevicData勒索病毒的影响范围是非常广泛的。

二、传播途径的多样性

.DevicData勒索病毒通过多种途径进行传播,包括安全漏洞、钓鱼邮件、恶意网站等。这些传播途径使得病毒能够迅速扩散,并感染大量的计算机。特别是随着互联网的普及和数字化时代的到来,人们越来越依赖于计算机和网络进行工作、学习和生活,这也为病毒的传播提供了更多的机会和渠道。

三、跨平台传播的能力

.DevicData勒索病毒不仅限于在特定操作系统上传播,而是已经适应了多种操作系统环境,包括Windows、macOS、Linux等。这意味着无论用户使用的是哪种类型的计算机,都有可能成为病毒的攻击目标。这种跨平台传播的能力进一步扩大了病毒的影响范围。

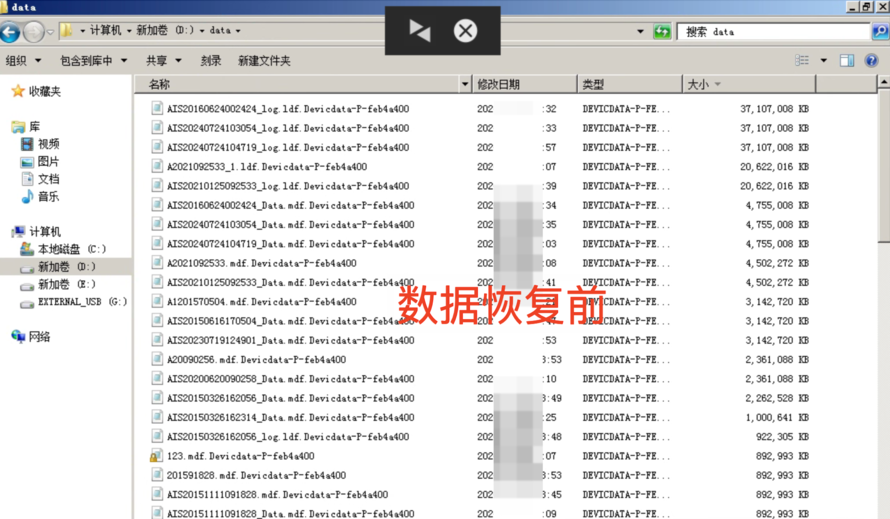

四、对关键数据的威胁

对于企业而言,关键数据的丢失或无法访问可能导致业务中断,进而影响收入、客户关系和市场竞争力。.DevicData勒索病毒通过加密用户的关键数据文件,使得这些文件无法被正常访问或打开。这不仅会导致企业面临业务中断的风险,还可能引发客户信任危机和声誉损失。因此,从对关键数据的威胁角度来看,.DevicData勒索病毒的影响范围也是非常广泛的。

五、全球范围内的传播

由于互联网的无国界性,.DevicData勒索病毒能够在全球范围内迅速传播。无论是发达国家还是发展中国家,都可能成为病毒的攻击目标。这种全球范围内的传播使得病毒的影响范围进一步扩大,并给全球网络安全带来了严峻的挑战。

综上所述,.DevicData勒索病毒的影响范围是非常广泛的。它不仅感染了大量的计算机和用户,还通过多种途径和方式进行传播,并威胁着全球网络安全。因此,用户需要保持警惕,加强安全意识培训,定期备份数据,使用可靠的安全软件,并及时更新系统和软件以修补已知漏洞。同时,在遭遇勒索病毒攻击时,用户应尽快隔离感染系统,寻求专业帮助以恢复数据并减少损失。 数据的重要性不容小觑,您可添加我们的技术服务号(shujuxf),我们将立即响应您的求助,提供针对性的技术支持。

预防措施

- 加强安全意识:定期对员工进行网络安全意识培训,教育他们如何辨别可疑的链接、附件和消息。

- 定期备份数据:建立健全的数据备份策略,确保备份存储在与网络隔离的位置,并定期更新备份。

- 使用安全软件:安装可信赖的反病毒软件和防火墙,及时拦截恶意软件和攻击。

- 更新软件和系统:定期更新操作系统和软件,以修补已知漏洞。

- 强密码和多因素认证:使用强密码,并定期更换密码。同时,启用多因素认证以增加账户安全性。

应对措施

- 隔离感染系统:一旦发现感染,立即隔离受感染的计算机,断开与网络的连接,以阻止病毒进一步传播或加密更多文件。

- 恢复备份数据:如果备份文件未被感染,可以使用备份数据来恢复被加密的文件。

- 寻求专业帮助:如果没有备份文件或解密工具可用,建议寻求专业的数据恢复服务。

综上所述,.DevicData勒索病毒是一种极具破坏性的恶意软件。为了保护数据安全,我们需要加强安全意识、定期备份数据、使用安全软件、更新软件和系统以及采取强密码和多因素认证等措施。同时,在遭遇勒索病毒攻击时,我们也应知道如何隔离感染系统、恢复备份数据以及寻求专业帮助等应对措施。 以下是2024常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。