2016年9月12日,legalhackers.com网站发布了编号为CVE-2016-6662的0day漏洞公告。由于该漏洞可以获得MySQL服务器的Root权限,且影响MySql5.5、5.6、5.7乃至最新版本,绿盟科技安全团队发布高级威胁预警通告,这意味着该漏洞影响范围比较广,危害严重,利用难度较低,绿盟科技将在7*24小时内部应急跟踪,24小时内完成技术分析、产品升级和防护方案。

该漏洞可以允许攻击者远程向MySQL配置文件(my.cnf)注入恶意的环境配置,从而导致严重后果。该漏洞将影响以默认方式进行配置的所有版本的MySQL服务器,涵盖5.7、5.6和5.5,包括最新版本。此外,包括MariaDB和PerconaDB在内的MySQL分支也在影响范围内。攻击者既可以通过本地方式,也可以通过远程方式进行漏洞利用。

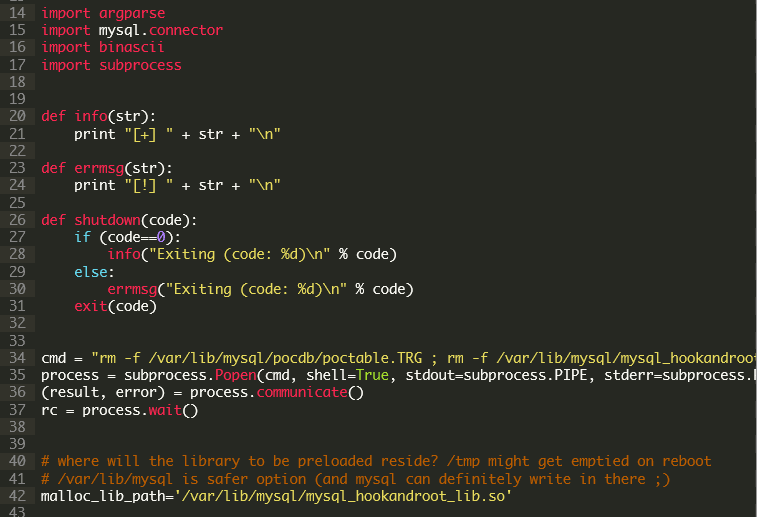

legalhackers.com网站公布了一个功能受限的漏洞验证程序,代码如下,它仅能做到以低权限向MySQL数据库的配置文件添加内容:

1、0ldSQL_MySQL_RCE_exploit.py

2、mysql_hookandroot_lib.c

完整代码,请参见原文。

高级:影响范围比较广,危害严重,利用难度较低,7*24小时内部应急跟踪,24小时内完成技术分析、产品升级和防护方案。

影响的版本:

影响的版本:

MySQL版本 <= 5.7.15

MySQL版本 <= 5.6.33

MySQL版本 <= 5.5.52

不受影响的版本:

不受影响的版本:

无

| 修复方法 | |

Oracle官方尚未发布补丁,作为暂时的缓解策略,MySQL用户应该做到以下两点:

1、确保MySQL的配置文件不被MySQL用户所拥有;

2、以root用户身份创建一个虚假my.cnf文件。

MySQL的两个分支MariaDB和PerconaDB已经发布了补丁,请升级到最新版本,下载地址分别如下:

https://mariadb.org/download/

https://www.percona.com/downloads/

绿盟科技安全团队会持续关注事态变化,后续会发布详细的分析报告、产品升级及解决方案,请广大用户随时关注。

级别 | 描述 |

高 | 影响范围比较广,危害严重,利用难度较低,7*24小时内部应急跟踪,24小时内完成技术分析、产品升级和防护方案。 |

中 | 影响范围可控,危害程度可控,利用难度较高,7*8小时内部应急跟踪,72小时内完成技术分析、产品升级和防护方案。 |

低 | 影响较小,危害程度较小。 |

声明

本安全公告仅用来描述可能存在的安全问题,绿盟科技不为此安全公告提供任何保证或承诺。

由于传播、利用此安全公告所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,绿盟科技以及安全公告作者不为此承担任何责任。

绿盟科技拥有对此安全公告的修改和解释权。

如欲转载或传播此安全公告,必须保证此安全公告的完整性,包括版权声明等全部内容。未经绿盟科技允许,不得任意修改或者增减此安全公告内容,不得以任何方式将其用于商业目的。

关于绿盟科技

北京神州绿盟信息安全科技股份有限公司(简称绿盟科技)成立于2000年4月,总部位于北京。在国内外设有30多个分支机构,为政府、运营商、金融、能源、互联网以及教育、医疗等行业用户,提供具有核心竞争力的安全产品及解决方案,帮助客户实现业务的安全顺畅运行。

基于多年的安全攻防研究,绿盟科技在网络及终端安全、互联网基础安全、合规及安全管理等领域,为客户提供入侵检测/防护、抗拒绝服务攻击、远程安全评估以及Web安全防护等产品以及专业安全服务。

北京神州绿盟信息安全科技股份有限公司于2014年1月29日起在深圳证券交易所创业板上市交易,股票简称:绿盟科技,股票代码:300369。

| 请点击屏幕右上方“…” NSFOCUS-weixin |

↑↑↑长按二维码,下载绿盟云APP