.baxia勒索病毒传播之可移动存储设备

一、可移动存储设备作为病毒传播媒介

可移动存储设备,如U盘、光盘、移动硬盘等,因其便携性和易用性而广受用户欢迎。然而,这些设备也成为了勒索病毒等恶意软件传播的重要途径。攻击者会利用这些设备的特性,在其中植入病毒,并诱导用户将介质插入自己的计算机系统中。一旦介质被接入计算机系统,病毒就会自动运行,或者通过用户的点击操作而运行,从而感染系统。

二、病毒在可移动存储设备中的植入方式

攻击者通常会采用以下几种方式在可移动存储设备中植入病毒:

- 直接复制病毒文件:攻击者会将勒索病毒的可执行文件直接复制到U盘、移动硬盘等设备的根目录或特定文件夹中。当用户将这些设备连接到计算机上并双击打开时,病毒就有机会运行。

- 伪装成合法文件:为了诱使用户点击运行病毒,攻击者可能会将勒索病毒伪装成常见的文档、图片、音乐或视频文件。这些伪装后的文件看起来与正常文件无异,但一旦用户打开它们,病毒就会立即运行。

- 利用自动播放功能:在某些情况下,攻击者会利用操作系统的自动播放功能来传播病毒。当用户将含有病毒的U盘等设备插入计算机时,系统会自动尝试打开设备并播放其中的内容。如果设备中包含了恶意脚本或病毒文件,那么这些恶意内容就会在用户不知情的情况下运行。

那是一个普通的早晨,X科技的员工们像往常一样,投入到紧张而有序的工作中。然而,不久之后,一封封看似无害的邮件悄然侵入了公司的邮箱系统。这些邮件中隐藏着.baxia勒索病毒的恶意链接,部分员工在不知情的情况下点击了这些链接,一场数据灾难悄然降临。

.baxia勒索病毒迅速在公司内部网络中蔓延,它像是一只无形的黑手,悄无声息地加密了X科技服务器上存储的所有重要数据文件。设计图纸、客户资料、财务报表等核心资产无一幸免,整个公司瞬间陷入了瘫痪状态。员工们面面相觑,不知所措,管理层更是心急如焚。

面对这突如其来的打击,X科技的管理层迅速作出反应,第一时间切断了受感染的网络连接,并尝试使用内部技术团队进行自救。然而,.baxia勒索病毒的加密技术极为复杂,内部团队的努力未能取得实质性进展。看着时间一分一秒地流逝,公司面临着巨大的经济损失和声誉风险,管理层深知,必须寻求外部专业数据恢复公司的帮助。

在紧急关头,X科技的管理层通过多方打听和比较,最终选择了在业界享有盛誉的“91数据恢复公司”。91数据恢复公司以其专业的技术团队、丰富的成功案例以及高效的服务态度,赢得了X科技的信任。

接到任务后,91数据恢复公司的专家团队立即行动起来。他们首先对受感染的服务器进行了全面的分析和诊断,确定了.baxia勒索病毒的感染程度和加密方式

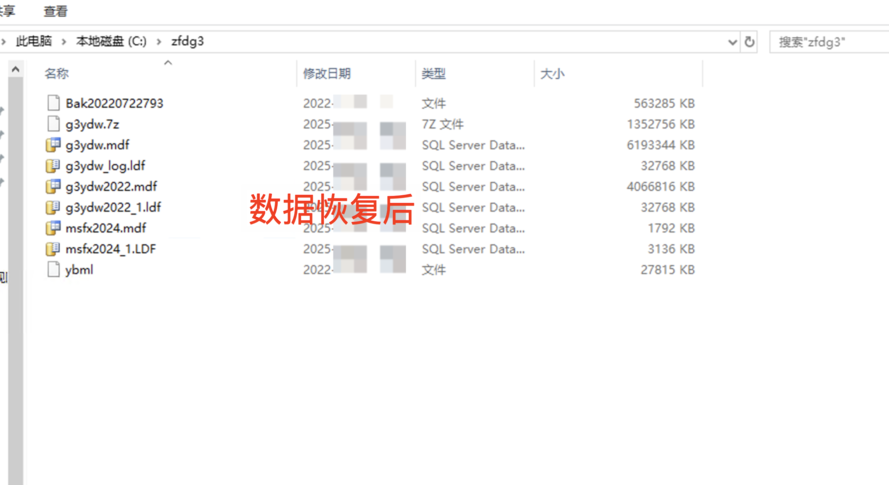

经过1日的奋战,91数据恢复公司的专家团队成功恢复了X科技被加密的全部数据文件。这些文件不仅完好无损,而且数据内容也完全恢复到了感染前的状态。

在这场与.baxia勒索病毒的较量中,X科技虽然经历了巨大的挑战和磨难,但最终在91数据恢复公司的帮助下成功挽回了损失。这次事件也让X科技深刻认识到了网络安全的重要性,他们决定加大在网络安全方面的投入,提升员工的网络安全意识,确保类似事件不再发生。

从此,X科技在91数据恢复公司的支持下,重新焕发了生机与活力,继续在科技创新的道路上勇往直前。而这场数据保卫战的故事,也成为了行业内传颂的一段佳话。 若您的数据文件因勒索病毒而加密,只需添加我们的技术服务号(data388),我们将全力以赴,以专业和高效的服务,协助您解决数据恢复难题。

被.baxia勒索病毒加密后的数据恢复案例:

防御措施

为了防范通过可移动存储设备传播的勒索病毒等恶意软件,用户可以采取以下防御措施:

- 谨慎使用可移动存储设备:避免在不信任的计算机上使用自己的U盘、移动硬盘等设备。同时,也不要随意将陌生人的设备连接到自己的计算机上。

- 关闭自动播放功能:在Windows操作系统中,可以通过控制面板或组策略编辑器来关闭自动播放功能。这样可以防止系统在用户不知情的情况下自动打开并运行可移动存储设备中的内容。

- 使用可靠的安全软件:安装知名的防病毒软件和防火墙等安全软件,并定期更新病毒库和进行全盘扫描。这些安全软件可以帮助用户检测和清除潜在的恶意软件威胁。

- 备份重要数据:定期将重要数据备份到外部硬盘、云存储等安全位置。这样即使系统受到勒索病毒等恶意软件的攻击,也可以通过备份数据来恢复关键信息。

综上所述,可移动存储设备在勒索病毒等恶意软件的传播中扮演着重要角色。用户需要提高警惕,采取必要的防御措施来保护自己的计算机系统和数据安全。

以下是2024常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。